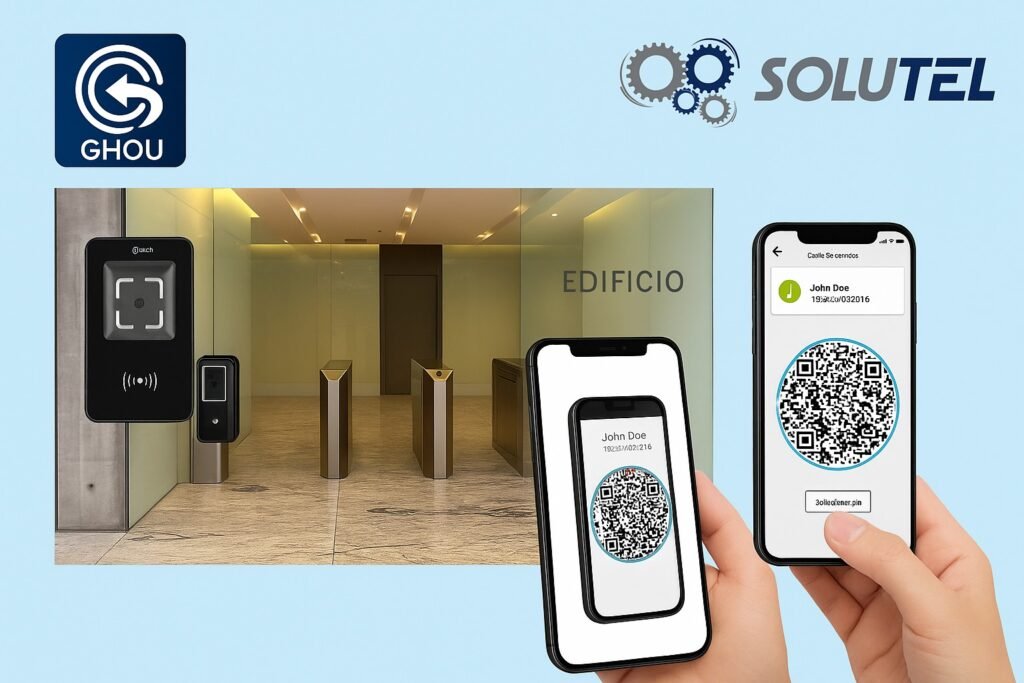

Solucion control de accesos

🔐 ¿Qué es un Control de Acceso?

-

✅ Sistema que regula quién puede entrar o salir de un área física o digital.

-

🔍 Verifica la identidad de una persona, dispositivo o usuario antes de permitir el acceso.

-

🚪 Se utiliza para proteger recursos como edificios, oficinas, servidores, redes, etc.

🧱 Componentes principales

-

🪪 Identificación: El usuario se presenta ante el sistema (tarjeta, huella, rostro, etc.).

-

🔑 Autenticación: El sistema verifica si la persona es quien dice ser (PIN, contraseña, biometría).

-

🎫 Autorización: Define si esa persona tiene permiso para acceder a ese recurso o zona.

-

📝 Registro o trazabilidad: Guarda un log de accesos para auditorías o investigaciones.

🧭 Tipos de Control de Acceso

-

🚷 Físico: Controla el ingreso a espacios físicos (puertas, torniquetes, barreras).

-

💻 Lógico o digital: Controla el acceso a sistemas, redes, aplicaciones o datos.

🛠️ Tecnologías comunes

-

📇 Tarjetas RFID/NFC: Se presentan ante un lector para permitir acceso.

-

🧬 Biometría: Huellas, reconocimiento facial, iris, voz, etc.

-

📱 Apps móviles o credenciales digitales.

-

🔐 Contraseñas, PINs y tokens.

-

🕶️ Reconocimiento por video o inteligencia artificial (en sistemas avanzados).

⚠️ Ventajas

-

🔒 Mayor seguridad y protección.

-

📊 Registro detallado de entradas/salidas.

-

🧍 Prevención de accesos no autorizados.

-

⏱️ Automatización y eficiencia operativa.

❗ Desventajas / Riesgos si no se gestiona bien

-

🔓 Fallos de seguridad si hay una mala configuración.

-

🤖 Dependencia tecnológica (si falla el sistema, se detiene el acceso).

-

🧾 Posible problema de privacidad (si no se resguardan bien los datos).

🧑💼 Ejemplos de uso

-

🏢 Edificios corporativos (acceso a oficinas por niveles).

-

🏫 Escuelas y universidades (control de entrada de alumnos y personal).

-

🏭 Fábricas o plantas industriales (zonas restringidas por seguridad).

-

t🏥 Hospitales (salas con acceso limitado).

-

🌐 Servidores o sistemas informáticos (acceso por roles y permisos).

Soluciones reales en espacios reales